このページで解説している内容は、以下の YouTube 動画の解説で見ることができます。

演習ファイルのダウンロード

ファイルは Packet tracer Version 8.2.0 で作成しています。古いバージョンの Packet Tracer では、ファイルを開くことができませんので、最新の Packet Tracer を準備してください。

ネットワークの構成を Packet Tracer で一から設定していくのは大変かと思います。「ダウンロード」から演習で使用するファイルのダウンロードができます。ファイルは、McAfee インターネットセキュリティでウイルスチェックをしておりますが、ダウンロードは自己責任でお願いいたします。

VPN(基本設定 その1)

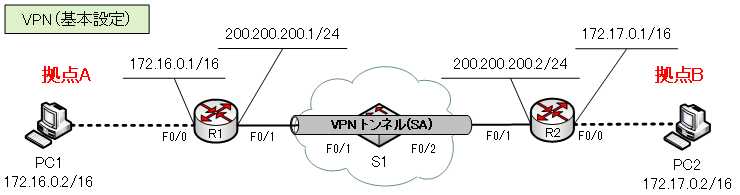

ここでは、2拠点間をインターネットVPNで接続する設定を行っていきます。

ネットワークは、下図の構成となります。

ネットワークは、下図の構成になります。ルータは、VPNが設定可能な Cisco1841ルータを使用します。

IPSecの動作の流れを簡単に示すと以下のようになります。IPSecを用いたVPNでは、フェーズ1、フェーズ2を行った後に、暗号化したIPパケットを通信を通信するようになっています。

- ISAKMP SA(フェーズ1)・・・ISAKMP SAを確立する。

- IPSec SA(フェーズ2)・・・フェーズ1で作成したISAKMP SA内で、IPSec SAを確立する。

- IPSecの暗号通信・・・フェーズ2で作成したISAKMP SA内で、暗号化したパケットを通信する。

VPNルータにおいて、これらを定義していくようになります。

基本設定

各ルータのインタネットVPNの設定は次のとおりです。

まずは、ホスト名やIPv4アドレス、スタティックルーティングなどの基本設定を行います。

●R1ルータ

Router>enable

Router#conf t

Router(config)#hostname R1

R1(config)#ip route 0.0.0.0 0.0.0.0 200.200.200.2

R1(config)#int f0/0

R1(config-if)#ip address 172.16.0.1 255.255.0.0

R1(config-if)#no shutdown

R1(config-if)#int f0/1

R1(config-if)#ip address 200.200.200.1 255.255.255.0

R1(config-if)#no shutdown

R1(config-if)#end

R1#copy run start

●R2ルータ

Router>enable

Router#conf t

Router(config)#hostname R2

R2(config)#ip route 0.0.0.0 0.0.0.0 200.200.200.2

R2(config)#int f0/0

R2(config-if)#ip address 172.17.0.1 255.255.0.0

R2(config-if)#no shutdown

R2(config-if)#int f0/1

R2(config-if)#ip address 200.200.200.2 255.255.255.0

R2(config-if)#no shutdown

R2(config-if)#end

R2#copy run start

VPNの設定

VPNの設定を行っていきます。VPNの設定は、以下の流れで設定します。

インターネットVPNの設定の流れ

- VPNの対象とするトラフィックの定義(アクセスリスト)

- IKEポリシーの定義(SAパラメータの指定)

- 認証の設定(共通鍵とIPアドレスの関連付け)

- トランスフォームセットの定義(IPSec通信設定)

- IPSecポリシーの定義

- インターフェイスのIPSec ポリシーの適用

●R1ルータ

まず、R1ルータのVPNの設定を行います。

R1#conf t

↓IPSec対象トラフィックの定義

R1(config)#access-list 100 permit ip 172.16.0.0 0.0.255.255 172.17.0.0 0.0.255.255

↓IKEポリシーの定義(フェーズ1)

R1(config)#crypto isakmp policy 1

R1(config-isakmp)#authentication pre-share

R1(config-isakmp)#encryption 3des

R1(config-isakmp)#group 1 ←省略可

R1(config-isakmp)#hash sha

R1(config-isakmp)#lifetime 86400 ←省略可

R1(config-isakmp)#exit

↓共通鍵とIPアドレスの関連付け

R1(config)#crypto isakmp key cisco address 200.200.200.2

↓トランスフォームセット(IPSec通信設定)

R1(config)#crypto ipsec transform-set TS-IPSEC esp-3des esp-sha-hmac

↓IPSec SA(フェーズ2)の定義

R1(config)#crypto map MAP-IPSEC 1 ipsec-isakmp

R1(config-crypto-map)#match address 100

R1(config-crypto-map)#set peer 200.200.200.2

R1(config-crypto-map)#set transform-set TS-IPSEC

R1(config-crypto-map)#set security-association lifetime seconds 3600

R1(config-crypto-map)#exit

↓インターフェイスへIPSecポリシーを適用

R1(config)#interface f0/1

R1(config-if)#crypto map MAP-IPSEC

R1(config-if)#end

R1#copy run start

これで、R1ルータの設定は完了です。R2ルータの設定は、次の「VPN(基本設定 その2」で行っていきます。