IEEE802.1X(Linux編 認証VLAN その3)

「IEEE802.1X(Linux編 認証VLAN その2)」の続きです。ここでは、Linux上に構築したRADIUSサーバを設定していきます。

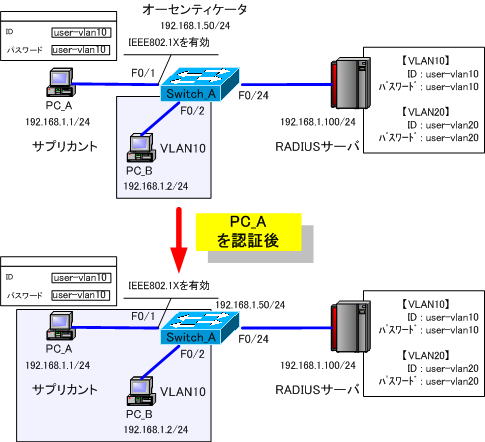

使用するネットワーク構成は、以下のようになります。

◆IEEE802.1Xの設定(RADIUSサーバ)

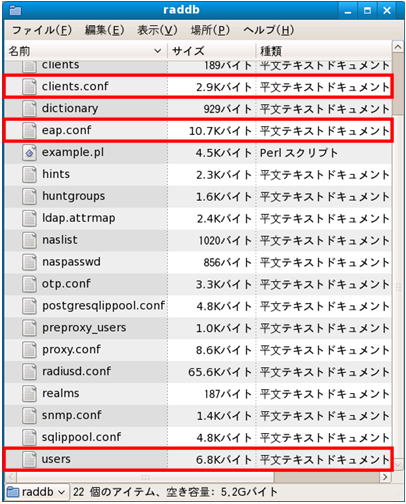

Fedora8の場合、設定ファイルは、「/etc/raddb」にあります。

主に設定していくファイルは、以下のファイルになります。

●clients.conf (RADIUSクライアントとなるスイッチのIPアドレスやパスワードを記述する)

●eap.conf (認証方式を指定する)

●users (認証対象となるユーザIDやパスワードなどを記述する)

◆users ファイルの設定

users ファイルを設定します。このファイルに、認証対象となるユーザIDやパスワードなどを記述します。

【変更前】

# This is a complete entry for "steve". Note that there is no Fall-Through

# entry so that no DEFAULT entry will be used, and the user will NOT

# get any attributes in addition to the ones listed here.

#

#steve Cleartext-Password := "testing"

# Service-Type = Framed-User,

# Framed-Protocol = PPP,

# Framed-IP-Address = 172.16.3.33,

# Framed-IP-Netmask = 255.255.255.0,

# Framed-Routing = Broadcast-Listen,

# Framed-Filter-Id = "std.ppp",

# Framed-MTU = 1500,

# Framed-Compression = Van-Jacobsen-TCP-IP【変更後】

# This is a complete entry for "steve". Note that there is no Fall-Through

# entry so that no DEFAULT entry will be used, and the user will NOT

# get any attributes in addition to the ones listed here.

#

#steve Cleartext-Password := "testing"

# Service-Type = Framed-User,

# Framed-Protocol = PPP,

# Framed-IP-Address = 172.16.3.33,

# Framed-IP-Netmask = 255.255.255.0,

# Framed-Routing = Broadcast-Listen,

# Framed-Filter-Id = "std.ppp",

# Framed-MTU = 1500,

# Framed-Compression = Van-Jacobsen-TCP-IP

user-vlan10 Auth-Type:=EAP,User-Password == "user-vlan10"

Tunnel-Type = 13,

Tunnel-Medium-Type =6,

Tunnel-Private-Group-Id = 10

user-vlan20 Auth-Type:=EAP,User-Password == "user-vlan20"

Tunnel-Type = 13,

Tunnel-Medium-Type =6,

Tunnel-Private-Group-Id = 10意味は、以下のようになります。

Tunnel-Type = 13, ・・・ VLANを表す

Tunnel-Medium-Type =6, ・・・ イーサネットを表す

Tunnel-Private-Group-Id = 10 ・・・ 割り当てるVLAN番号を表す

◆clients.conf ファイルの設定

RADIUSクライアントとなるスイッチのIPアドレスやパスワードを記述します。オーセンティケータとなるスイッチが所属するネットワーク番号を指定します。

【変更前】

#client 10.10.10.10 {

# # secret and password are mapped through the "secrets" file.

# secret = testing123

# shortname = liv1

# # the following three fields are optional, but may be used by

# # checkrad.pl for simultaneous usage checks

# nastype = livingston

# login = !root

# password = someadminpas

#}【変更後】

client 192.168.1.0/24{

secret = cisco

shortname = CISCO

}

#client 10.10.10.10 {

# # secret and password are mapped through the "secrets" file.

# secret = testing123

# shortname = liv1

# # the following three fields are optional, but may be used by

# # checkrad.pl for simultaneous usage checks

# nastype = livingston

# login = !root

# password = someadminpas

#}◆eap.conf ファイルの設定

eap.conf ファイルには認証方式を指定します。今回は、「md5」を認証方式にしますので、eap.conf ファイルを編集する必要はありません。

# Supported EAP-types

#

# We do NOT recommend using EAP-MD5 authentication

# for wireless connections. It is insecure, and does

# not provide for dynamic WEP keys.

#

md5 {

}◆「radiusd」の再起動

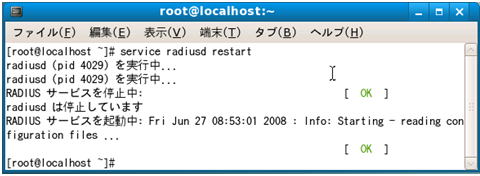

設定の変更が、発生する度に、RADIUS Server daemon を再起動させる必要があります。

「radiusd」を再起動させるには次のコマンドを実行します。

# service radiusd restart

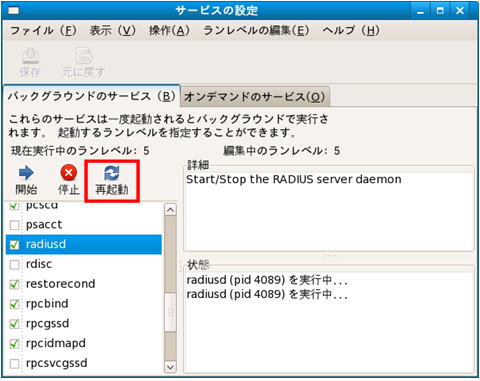

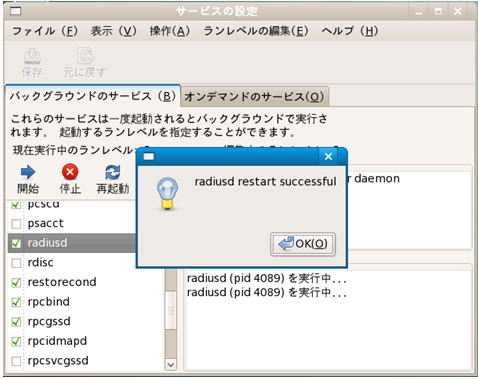

「radiusd」を再起動するには、「サービスの設定」から行うこともできます。

「サービスの設定」の「再起動」をクリックします。

しばらく待つと、再起動に成功したことを示すメッセージが表示されます。

これで、設定は完了です。

次の「IEEE802.1X(Linux編 認証VLAN その4)」では、構築したIEEE802.1Xを検証していきます。