このページで解説している内容は、以下の YouTube 動画の解説で見ることができます。

ネットワークの構成を Packet Tracer で一から設定していくのは大変かと思います。「ダウンロード」から演習で使用するファイルのダウンロードができます。ファイルは、McAfee インターネットセキュリティでウイルスチェックをしておりますが、ダウンロードは自己責任でお願いいたします。

演習ファイルのダウンロード

ACL(ルータの発行コマンドの注意)

「ACL(ICMP)」の続きです。

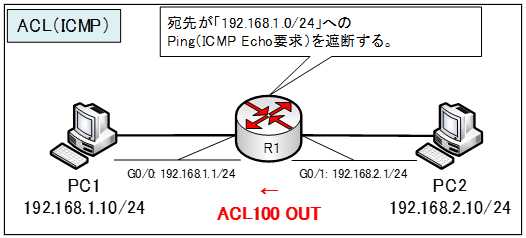

拡張IPアクセスリストを使用すれば、ICMP通信を制御することができます。

ネットワークは、下図のように構成されており、R1ルータには、次のICMPエコー要求をブロックするアクセスリストが、G0/0のOUTに適用されています。

●R1ルータのアクセスリストの設定

R1(config)#access-list 100 deny icmp any 192.168.1.0 0.0.0.255 echo

R1(config)#access-list 100 permit ip any any

R1(config)#int e0

R1(config-if)#ip access-group 100 out

R1ルータからPC1へPingを行ってみます。

R1#ping 192.168.1.10

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.1.10, timeout is 2 seconds:

.!!!!

Success rate is 80 percent (4/5), round-trip min/avg/max = 0/0/2 msあれ!成功してしまいます!

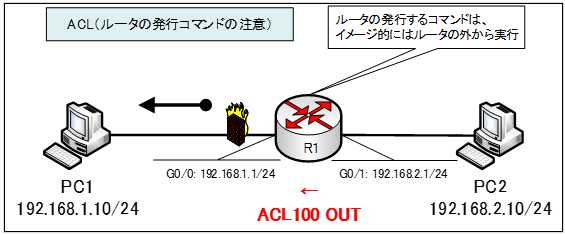

アクセスリストで、宛先が「192.168.1.0/24」ネットワークへのICMPエコー要求をR1ルータのG0/0から出ていくことを禁止しているにもかかわらずです。

ちょっとおかしいと感じるかもしれません。

ルータが発行するコマンドの注意点

- ルータの発行するコマンド(telnet、ping)は、そのルータのアクセスリストのプロセスを実行しない。

- イメージ的にはルータの外から実行される。

今度は、拡張Pingを使って、送信元IPアドレスを「192.168.2.1」として、R1ルータからPC1へPingを行ってみます。

R1#ping

Protocol [ip]:

Target IP address: 192.168.1.10

Repeat count [5]:

Datagram size [100]:

Timeout in seconds [2]:

Extended commands [n]: y

Source address or interface: 192.168.2.1

Type of service [0]:

Set DF bit in IP header? [no]:

Validate reply data? [no]:

Data pattern [0xABCD]:

Loose, Strict, Record, Timestamp, Verbose[none]:

Sweep range of sizes [n]:

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.1.10, timeout is 2 seconds:

Packet sent with a source address of 192.168.2.1

.!!!!

Success rate is 80 percent (4/5), round-trip min/avg/max = 0/0/0 ms

送信元IPアドレスを「192.168.2.1」としても、成功してしまいます。

R1ルータのコンフィグ

●R1のコンフィグ

enable

conf t

hostname R1

int g0/0

ip address 192.168.1.1 255.255.255.0

no shutdown

int g0/1

ip address 192.168.2.1 255.255.255.0

no shutdown

exit

access-list 100 deny icmp any 192.168.1.0 0.0.0.255 echo

access-list 100 permit ip any any

int g0/0

ip access-group 100 out

end

copy run start次の「ACLの配置について」では、標準IPアクセスリスト、拡張IPアクセスリストをインターフェイスに適用する際に、考慮する点について説明します。