このページで解説している内容は、以下の YouTube 動画の解説で見ることができます。

ネットワークの構成を Packet Tracer で一から設定していくのは大変かと思います。「ダウンロード」から演習で使用するファイルのダウンロードができます。ファイルは、McAfee インターネットセキュリティでウイルスチェックをしておりますが、ダウンロードは自己責任でお願いいたします。

演習ファイルのダウンロード

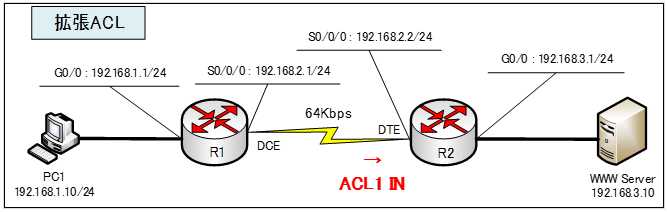

拡張ACL

ここでは、拡張IPアクセスリストを作成して、インターフェイスに適用していきます。

まずは、下図のネットワークをRIPv2で構成します。

基本設定

まず、各ルータのホスト名とIPv4アドレス、RIPv2などの基本設定を行います。

各ルータの基本コンフィグは、以下のとおりです。

●R1のコンフィグ

hostname R1

int g0/0

ip address 192.168.1.1 255.255.255.0

no shutdown

int s0/0/0

ip address 192.168.2.1 255.255.255.0

clock rate 64000

bandwidth 64

no shutdown

exit

router rip

version 2

network 192.168.1.0

network 192.168.2.0

end

copy run start

●R2のコンフィグ

hostname R2

int s0/0/0

ip address 192.168.2.2 255.255.255.0

bandwidth 64

no shutdown

int g0/0

ip address 192.168.3.1 255.255.255.0

no shutdown

exit

router rip

version 2

network 192.168.2.0

network 192.168.3.0

end

copy run start

拡張IPアクセスリストの定義

次に拡張IPアクセスリストを作成します。

拡張IPアクセスリストの構文は以下のようになります。

Router(config)#access-list {番号} {permit | deny} {プロトコル} {送信元IP} {送信元ワイルドカードマスク} {宛先IP} {宛先ワイルドカードマスク} [オプション]種類 番号の範囲 標準IPアクセスリスト 1~99 拡張IPアクセスリスト 100~199

プロトコルは、IP,、TCP、UDP、ICMPが使用できます。

TCP、UDPでは、オプションを指定することで、ポート番号も指定できます。「lt」「gt」を指定すると、ポート番号の範囲指定もできます。

| プロトコル | オプションで指定できるパラメータ |

| TCP | eq(equal:等しい) neq(not equal:等しくない) lt(lower than:より小さい) gt(greater than:より大きい) |

| UDP | eq(equal:等しい) neq(not equal:等しくない) lt(lower than:より小さい) gt(greater than:より大きい) |

| ICMP | echo、 echo-reply など |

また、ポート番号は、次のようなキーワードで指定することも可能です。

| ポート番号 | キーワード |

| 20 | FTP-DATA |

| 21 | FTP |

| 23 | TELNET |

| 25 | SMTP |

| 53 | DOMAIN |

| 80 | WWW |

| 110 | POP3 |

それでは、拡張IPアクセスリストを作成してみます。

PC1が所属する「192.168.1.0/24」から、WWW Serverの HTTPサービスへ接続できないようにする拡張IPアクセスリストをR2ルータ上に作成します。

R2(config)#access-list 100 deny tcp 192.168.1.0 0.0.0.255 host 192.168.3.10 eq www

R2(config)#access-list 100 permit ip any any

「access-list 100 permit ip any any」を定義するのを忘れては、いけません。このリストがないと暗黙の「deny ip any any」があるため、すべての通信が遮断されてしまいます。

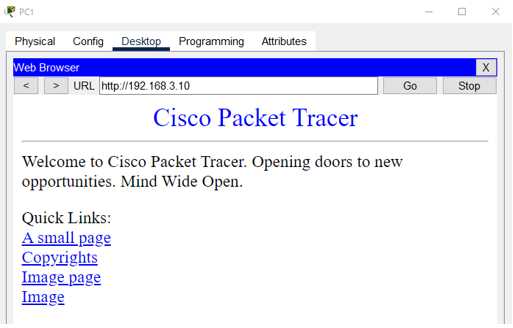

ここで、PC1上のWeb Browser で、WWW Serverに HTTP接続してみます。

URLに以下のアドレスを指定します。

アクセスリストは、作成しただけで、まだインターフェイスに適用していないため、HTTP接続ができます。

アクセスリストの適用

Router(config-if)#ip access-group {番号} {in | out}

適用したいインターフェイスコンフィグレーションモードで、「ip access-group」コマンドでアクセスリスト番号を指定します。

『拡張IPアクセスリストは、なるべく送信元の近く配置する。』

というアクセスリストを配置する上の鉄則があるのですが、ここでは、R2ルータの S0/0/0のINにアクセスリストを配置します。

R2(config)#int s0/0/0

R2(config-if)#ip access-group 100 in

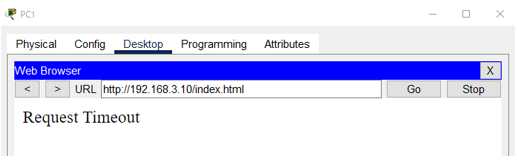

PC1から WWW Serverへ再び HTTP接続してみます。

アクセスリストでWWWサービスへの接続が遮断されていることが確認できます。

次の「ACLの検証」では、アクセスリストの検証コマンドについて解説していきます。

演習ファイルのダウンロード

ネットワークの構成を Packet Tracer で一から設定していくのは大変かと思います。「ダウンロード」から演習で使用するファイルのダウンロードができます。ファイルは、McAfee インターネットセキュリティでウイルスチェックをしておりますが、ダウンロードは自己責任でお願いいたします。