このページで解説している内容は、以下の YouTube 動画の解説で見ることができます。

ネットワークの構成を Packet Tracer で一から設定していくのは大変かと思います。「ダウンロード」から演習で使用するファイルのダウンロードができます。ファイルは、McAfee インターネットセキュリティでウイルスチェックをしておりますが、ダウンロードは自己責任でお願いいたします。

演習ファイルのダウンロード

ACL アクセスクラス(access-class)

Ciscoルータに適用できるアクセスリストは、物理インターフェイスだけではありません。ここでは、ルータの仮想回線に適用するアクセスリストを解説します。

仮想回線に適用するアクセスリストのことをアクセスクラスと言います。アクセスクラスを使うことにより、ルータへのTelnetアクセスを制限できます。

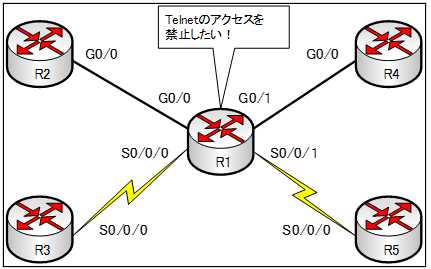

下図のネットワークを例にルータへのTelnetのアクセス制限について解説していきます。

R1ルータへのTelnetアクセスを禁止したい場合について考えてみます。

物理インターフェイスにアクセスリストに適用させるとなると、R1ルータへの進入経路が、インターフェイスの数だけあるわけですから、Telnetアクセスされる経路を考えて、アクセスリストを適用する物理インターフェイスを決めなければなりません。

複数の物理インターフェイスから、Telnetアクセスされる可能性があるのであれば、R1ルータ上のすべての物理インターフェイスにTelnetへのアクセスを禁止するアクセスリストを適用しなければならなくなってきます。

そこで、便利なのがアクセスクラスです。すべての物理インターフェイスにアクセスリストを設置しなくとも、ルータの仮想回線にアクセスリストを配置することで、ルータへのTelnetアクセスを制限することができます。

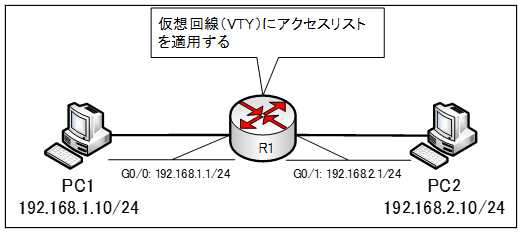

下図のネットワークを構築し、アクセスクラスの設定を行っていきます。

PC1からのみR1ルータへのTelnetアクセスを禁止するように設定します。

基本設定

まず、R1ルータのホスト名とIPv4アドレスなどの基本設定を行います。

Secretパスワード:class

仮想回線のパスワード:cisco

●R1のコンフィグ

enable

conf t

hostname R1

enable secret class

line vty 0 4

password cisco

login

int g0/0

ip address 192.168.1.1 255.255.255.0

no shutdown

int g0/1

ip address 192.168.2.1 255.255.255.0

no shutdown

end

copy run start

アクセスクラスの設定

アクセスクラスの設定は、次の手順になります。

1.標準IPアクセスリストを作成する。

通常、Telnetへのアクセス制限は、送信元IPで制限する為、一般的に標準IPアクセスリストを使用します。

2.仮想回線(vty回線)にアクセスリストを適用する。

仮想回線(vty回線)にアクセスリストを適用するには、「access-class」コマンドを使用します。

Router(config)#line vty 0 4

Router(config-line)#access-class {アクセスリスト番号} {in | out}

R1ルータのアクセスクラスの設定

PC1からR1ルータへのTelnet接続を遮断するように設定します。

R1(config)#access-list 1 deny host 192.168.1.10

R1(config)#access-list 1 permit any

R1(config)#line vty 0 4

R1(config-line)#access-class 1 in

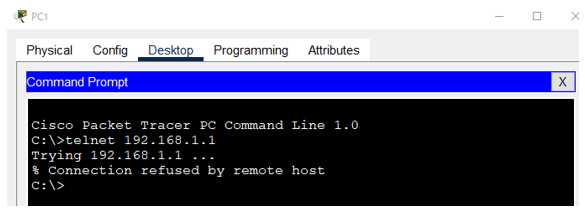

・PC1からR1ルータにTelnetします。

C:>telnet 192.168.1.1

Telnetは失敗します。

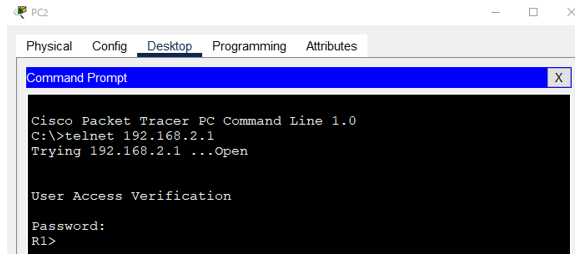

・PC2からR1ルータにTelnetします。

C:>telnet 192.168.2.1

Telnetは成功します。

仮想回線ごとにアクセスリストを適用することもできますが、通常は、全てのVTY回線に対して同じ設定を行います。

次の「ACL(ICMP)」では、ICMPをフィルタリングするアクセスリストについて解説します。

演習ファイルのダウンロード

ネットワークの構成を Packet Tracer で一から設定していくのは大変かと思います。「ダウンロード」から演習で使用するファイルのダウンロードができます。ファイルは、McAfee インターネットセキュリティでウイルスチェックをしておりますが、ダウンロードは自己責任でお願いいたします。