このページで解説している内容は、以下の YouTube 動画の解説で見ることができます。

パスワードの設定(enable password)

スイッチで、特権モードのパスワードを設定するには、グローバルコンフィギュレーションモードで、以下のコマンドを使います。

Switch(config)#enable password {パスワード}

例えば、パスワードを「ccna」にしたい場合は、次のように入力します。

Switch(config)#enable password ccna

これで、特権モードのパスワードは、「ccna」に設定されますが、「show running-config」コマンドを入力して確認してみるとパスワードが丸見えです。

●「show running-config」の出力結果

Switch#show running-config

Building configuration...

Current configuration : 1103 bytes

!

version 15.0

no service timestamps log datetime msec

no service timestamps debug datetime msec

no service password-encryption

!

hostname Switch

!

enable password ccna

!

service password-encryption

そこで、暗号化して表示させたい場合には、「service password-encryption」コマンドを使用します。

パスワードは、タイプ7のVigenere(ヴィジュネル)と呼ばれるアルゴリズムで暗号化されます。

このコマンドは、パスワードがプレーンテキストで表示される「line console」「line vty」コマンドで指定するパスワードに対しても有効です。

Switch(config)#service password-encryption

●「service password-encryption」の出力

Switch#show running-config

Building configuration...

Current configuration : 1108 bytes

!

version 15.0

no service timestamps log datetime msec

no service timestamps debug datetime msec

service password-encryption

!

hostname Switch

!

enable password 7 08224F4008

!

この暗号化された文字列は、インターネット上のツールで簡単に複合化することができます。また、cisoco IOSコマンド「key chain」を使っても簡単に複合化することができます。

パスワードの設定(enable secret)

特権モードへのパスワードを、はじめから暗号化したい場合には、以下のコマンドを使用します。

Switch(config)#enable secret {パスワード}

Switch(config)#enable secret class

これで、特権モードのパスワード「class」は、MD5で暗号化され設定されます。「show running-config」コマンドを入力して確認してみましょう。

●「show running-config」の出力

Switch#sh running-config

Building configuration...

Current configuration : 1155 bytes

!

version 15.0

no service timestamps log datetime msec

no service timestamps debug datetime msec

service password-encryption

!

hostname Switch

!

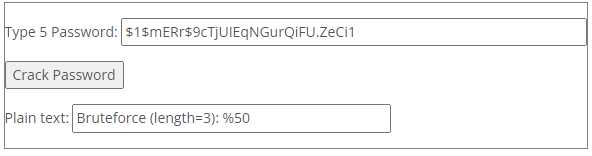

enable secret 5 $1$mERr$9cTjUIEqNGurQiFU.ZeCi1

「enable secret 5」と「5」が、自動的にオプション指定されています。

「enable secret ?」で確認してみます。

●「enable secret ?」の出力

Switch(config)#enable secret ?

0 Specifies an UNENCRYPTED password will follow

5 Specifies an ENCRYPTED secret will follow

LINE The UNENCRYPTED (cleartext) 'enable' secret

level Set exec level passwordデフォルトで、オプション「5」が自動指定されることにより、タイプ5の暗号レベルであるMD5アルゴリズムでパスワードがハッシュ処理されます。MD5で暗号化することで、複合することが困難になります。

「enable password」と「enable secret」の両方が設定された場合は、暗号化される「enable secret」が優先されるようになっています。

タイプ7(Vigenere)の解読

「service password-encryption」コマンドによる暗号化は、脆弱性が指摘されており、セキュリティ強度が高いとはいえません。インターネット上のツールやサイトで簡単に解読することができます。

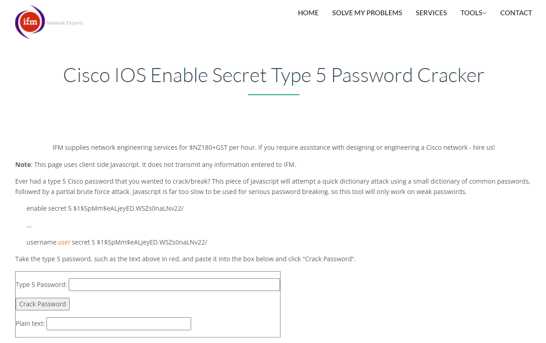

タイプ5(MD5)の解読

MD5は、より強固な暗号化で複合化することが困難になりますが、短い文字列で単純なパスワードでは、脆弱性(ぜいじゃくせい)が高まります。インターネット上では、パスワードを解読するサイトやツールがあります。

例えば、以下のサイトでパスワードを解読することができます。ローカル上のJavaScriptを使った総当たり攻撃でパスワードを探っていくため、長いパスワードだと解読するのにすごく時間がかかり一般的なPCな場合、解読するのは困難と言えるでしょう。CPU使用率が100%の状態が長く続きます。

●解読中の画面